AI視頻剪輯工具:解鎖創作的無限可能

Rlogin是一個基于TCP傳輸的客戶/服務器程序,它允許用戶在無需口令的情況下登錄到另一臺主機上。安全驗證基于源主機的IP地址,因此,攻擊者可以利用Rlogin的信任機制,通過IP欺詐手段登錄到目標主機。

TCP提供可靠傳輸,通過數據包中的序列號和確認位(SYN和ACK)來實現。攻擊者可以通過預測TCP序列號,偽造TCP包序列,從而欺騙本地網絡上的主機。

明確目標系統,例如Windows Server 2003虛擬機,獲取目標系統的IP地址和登錄憑據。

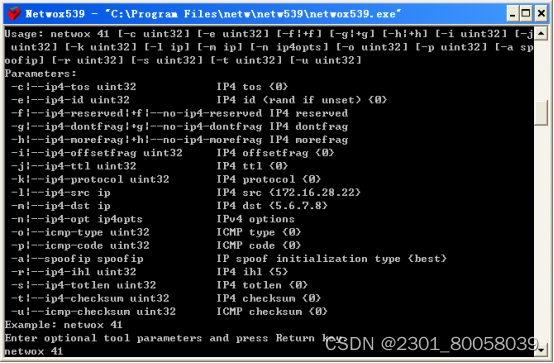

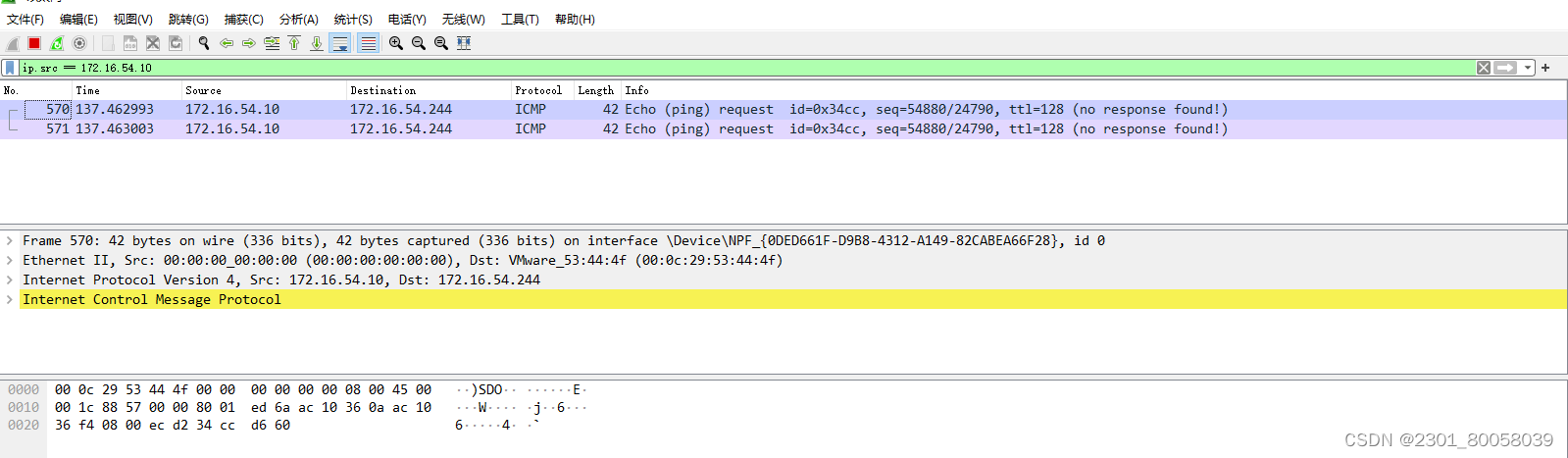

在宿主機上安裝Wireshark工具進行數據包監聽,同時在攻擊機上安裝Netwox工具包進行IP地址欺騙攻擊。

在宿主機上啟動Wireshark軟件進行監聽,使用Netwox工具箱進行IP源地址欺騙,分析源IP和目標IP,判斷哪個源IP是真實的,哪個IP是欺騙的。

更改家庭路由器和所有連接設備上的默認用戶名和密碼,并確保使用強密碼。

避免在不安全的公共Wi-Fi上進行敏感交易,使用虛擬專用網絡(VPN)提高安全性。

確保訪問的網站使用HTTPS,檢查URL地址欄中的掛鎖圖標。

對網絡釣魚電子郵件保持警惕,避免點擊鏈接或打開附件。

使用高質量的反病毒軟件保護您的設備,遠離黑客、病毒和惡意軟件。

偽造多個源地址向目標發送流量,以干擾服務。

偽造源地址以獲取目標系統的信任。

通過偽造IP地址繞過某些安全策略或審計。

通過構造和發送不同類型的數據包,探測目標主機的網絡狀態及其響應。

使用hping3進行滲透測試,驗證防火墻、入侵檢測系統(IDS)和入侵防御系統(IPS)的有效性。

模擬不同類型的流量,測試服務器在高負荷情況下的性能。

使用自定義的TCP/IP數據包研究和分析網絡協議的實施及實際行為。

使用偽造源地址的功能測試防火墻的規則是否按預期工作。

在授權的安全測試環境中,使用hping3模擬拒絕服務攻擊,研究其對目標系統的影響及響應能力。

答:IP欺詐技術是一種網絡攻擊手段,通過偽造IP數據包的源IP地址,冒充其他系統或隱藏真實身份,以獲得非法訪問或進行其他惡意活動。

答:防范IP欺詐攻擊可以采取以下措施:確保家庭網絡安全設置,使用VPN,訪問HTTPS網站,警惕網絡釣魚,使用綜合反病毒軟件。

答:IP欺詐技術的應用場景包括DDoS攻擊、中間人攻擊、審計繞過、網絡探測、網絡安全測試、服務壓力測試、TCP/IP協議分析、防火墻規則驗證以及DoS/DDoS演示。

答:hping3是一個命令行工具,用于構造和發送定制的TCP/IP數據包。例如,使用命令hping3 -S -p 80 -a 192.168.1.100 192.168.1.1可以偽造一個源地址為192.168.1.100的TCP SYN數據包,目標為192.168.1.1的80端口。

答:確保網站訪問安全,應訪問使用HTTPS的網站,并檢查URL地址欄中的掛鎖圖標。避免在不安全的公共Wi-Fi上進行敏感交易,使用虛擬專用網絡(VPN)提高安全性。