應用程序開發中不可或缺的開放API

物聯網協議是標準化語言,可促進物聯網設備、服務器和云平臺之間的通信。它們是物聯網生態系統內無縫交互的支柱。與 HTTP 等 Web 協議在 Internet 上實現數據交換的方式類似,IoT 協議為這些連接到 Internet 的設備提供了一種高效通信的方式。

物聯網協議經過獨特設計,旨在應對物聯網環境帶來的挑戰,這些環境與標準計算環境明顯不同。物聯網設備通常在低功耗可用性和有限的處理能力等限制下運行。

除了 MQTT,物聯網設備使用的其他標準協議包括 CoAP、HTTP、AMQP、Zigbee、Z-Wave 和 Thread。如果這些首字母縮略詞現在看起來像一堆字母湯,請不要擔心——我們將要研究這些協議以及與每個協議相關的漏洞。

MQTT(消息隊列遙測傳輸)是一種協議,旨在在物聯網環境中高效交換消息,在發布者/訂閱者模型上運行。設備將消息發布到中央代理,然后中央代理根據主題訂閱將這些消息分發給訂閱者,而不是在設備之間建立直接連接。此模型可顯著降低帶寬使用量和功耗。

盡管有其優勢,但MQTT漏洞包括:

人們很容易忘記MQTT有時需要加密,使敏感數據容易受到攻擊。始終使用 TLS(傳輸層安全性)來保護動態數據,并在?IoT 設備與基于云的組件交互時采用更廣泛的?SaaS 安全最佳實踐。潛在的錯誤配置可能會被忽略,或者敏感的 MQTT 通道可能會被意外地保留未加密。MQTT 能夠攜帶敏感數據,因此需要加密以在傳輸過程中保護它。然而,該協議本身并不需要加密,如果仍需要實施,則會帶來嚴重風險。

使用 TLS(傳輸層安全性)是沒有商量余地的。TLS 對通過 MQTT 傳輸的數據進行加密,提供防止竊聽的安全通道。

攻擊者可以通過訂閱主題或發布惡意消息來獲得他們不應該訪問的主題。

實施嚴格的身份驗證和授權流程對于確保只有授權用戶才能訪問或發布特定主題至關重要,從而保護網絡免受未經授權的訪問。嚴格的訪問控制可防止未經授權的用戶訂閱敏感主題,從而有助于保護您的數據。

MQTT 容易受到 DoS 攻擊,在這種攻擊中,攻擊者用消息或訂閱淹沒代理,從而中斷合法用戶的服務。定期測試和監控可以幫助您發現可能預示著攻擊的異常活動,從而采取積極措施。

應用 DoS 攻擊防御技術(例如速率限制來控制消息流和異常檢測來識別和緩解異常活動)有助于維護服務的穩定性和可用性。

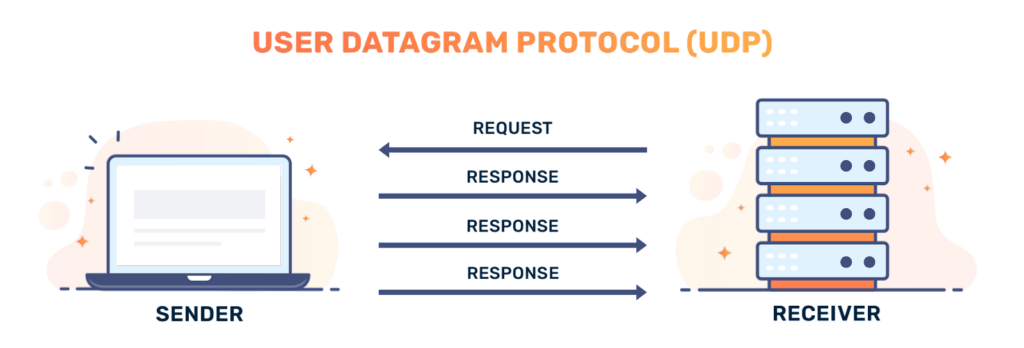

受限應用協議 (CoAP) 采用 RESTful 架構設計,使其成為低功耗和受限環境中簡化物聯網設備之間交互的首選。它通過?UDP(用戶數據報協議)運行,提供比 TCP 更低的開銷。這種設計對于智能城市基礎設施、環境監測和能源管理系統等應用特別有益。

然而,CoAP 對 UDP 的依賴及其在受限環境中的運行帶來了明顯的安全挑戰。該協議容易受到中間人 (MitM) 攻擊,攻擊者可以攔截或更改設備之間的消息。使用 UDP 還會增加重放攻擊的風險,攻擊者會重新發送有效的數據包以中斷操作或獲得未經授權的訪問。

為了應對這些安全風險,建議在可行的情況下實施數據報傳輸層安全性 (DTLS)。對于在整個 IoT 開發過程中集成安全性的結構化方法,請考慮使用?DevSecOps 成熟度模型 (DSOMM)?等框架。DTLS 通過 UDP 提供加密層,保護傳輸中的數據免受竊聽和篡改。安全的密鑰交換機制可以保證只有經過授權的設備才能建立通信,從而降低 MitM 攻擊的風險。使用時間戳或隨機數可以使每條消息唯一,從而幫助抵御重放攻擊。

HTTP(即超文本傳輸協議)無處不在且適應性強,由于其在 Web 技術中的廣泛使用和支持,使其成為物聯網應用程序的常見選擇。然而,這種適應性也有其挑戰,特別是考慮到它給物聯網設備帶來了額外的負擔,這些設備通常以有限的電力運行。自動執行 DevOps 流程可以減輕這些設備的壓力,并簡化基本安全更新的部署。HTTP的冗長特性,以及其大量基于文本的標題,對低功耗的物聯網設備沒有好處,從而削弱了它們的效率。即使轉向HTTPS來加密數據,雖然至關重要,但對于處理能力緊張的設備來說也是一個嚴峻的挑戰。

在物聯網環境中,HTTP 會繼承 Web 漏洞,例如跨站點腳本 (XSS) 和 SQL 注入,這可能導致未經授權的訪問和數據操作。最好的選擇?需要進行徹底的輸入檢查以抵御 XSS 和 SQL 注入,在可行的情況下依賴 HTTPS 進行加密,并根據需要考慮更輕、更節能的替代方案,如 MQTT 或 CoAP。清理所有輸入并了解物聯網設備中可能被利用的常見 Web 漏洞至關重要。

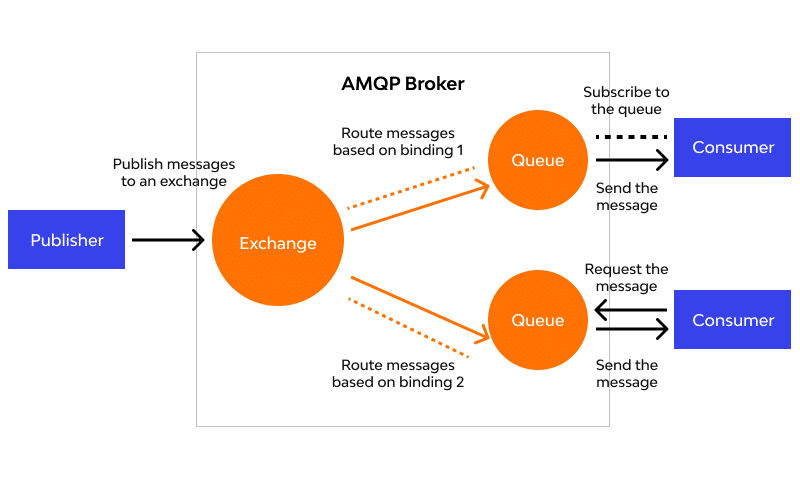

AMQP 代表?高級消息隊列協議。?該協議強調可靠的消息傳遞和復雜的排隊機制,使其非常適合需要在許多設備和服務之間進行強大通信的復雜物聯網系統。?它的設計支持各種消息傳遞模式,包括請求/響應和發布/訂閱。

然而,使 AMQP 強大的復雜性也擴大了其攻擊面。如果管理不當,該協議的豐富功能集可能會引入安全漏洞,這凸顯了遵守安全最佳實踐的迫切需要。

保護 AMQP 通信的核心是部署 TLS(傳輸層安全性),它確保通過網絡傳輸的數據保持加密狀態,并且不會被窺探。建立嚴格的訪問控制,將系統交互限制為經過驗證的實體,并定期對 AMQP 設置進行安全審查也至關重要。 采用強大的威脅情報生命周期將進一步提高您主動識別和響應潛在威脅的能力。

得益于其網狀網絡功能,Zigbee、Z-Wave 和 Thread 是智能家居和傳感器網絡革命的核心。這些協議允許設備直接聊天或通過網絡中的其他設備聊天,從而允許消息跨越大面積區域,非常適合從智能照明到廣泛的物聯網生態系統中的安全系統的所有內容。

但是,隨著這些協議的普及,它們的安全漏洞可能會增加。問題范圍從未安全配對設備的危險到每個協議中的特定弱點,這些弱點可能會為未經授權的窺探或訪問打開大門。及時了解常見漏洞(例如 OWASP 中概述的漏洞)以有效防御它們至關重要。

保護您的 IoT 生態系統延伸到它生成的數據。全面的數據安全政策對于確保數據完整性、機密性和負責任的使用至關重要。通過保護敏感信息并確保其負責任的使用,您可以降低數據泄露的風險。

在物聯網領域,越來越明顯的是,安全性需要從一開始就成為開發對話的一部分,而不僅僅是最后的復選框。這就是“安全左移”概念發揮作用的地方,它敦促在開發周期的早期整合安全實踐。在您的團隊中培養一種安全設計思維方式,其中安全性是 IoT 應用程序和設備的基本元素。實施定期漏洞掃描,并通過自動化代碼和資產掃描實現無縫集成到您的開發工作流程中。這使您能夠及早發現并解決問題。

隨著 IoT 項目復雜性的增加,跟蹤每個潛在的漏洞、配置錯誤和暴露的秘密(例如 API 密鑰或其他敏感憑據)變得越來越困難。自動化工具和強大的數據監控解決方案可以幫助簡化這一過程,提供對設備行為的更深入洞察,并促進快速的異常檢測。

隨著物聯網設備越來越多地利用生成式 AI 模型的力量,為這些組件建立特定的安全標準變得至關重要。

這是一個明顯的跡象,表明隨著物聯網網絡的發展,它們也從錯誤的人群中獲得了更多的關注。現在是時候采取措施領先于風險了。使用專門的安全掃描工具,您可以發現代碼庫、配置文件甚至公共資產中的盲點和潛在泄漏。雖然 MQTT、CoAP 和 HTTP 等協議為 IoT 設備提供了一種有效的通信方式,但每種協議都帶來了一組獨特的安全考慮因素,而目前這些考慮因素的關注度非常低。

主動安全測試和持續監控可以幫助您領先于新出現的威脅,并識別潛在的薄弱環節。

文章來源:Top 5 Most Commonly Used IoT Protocols and Their Security Issues